Strona korzysta z plików cookie w celu realizacji usług zgodnie z Polityką Cookies. Możesz określić warunki przechowywania lub dostępu mechanizmu cookie w Twojej przeglądarce.

beSTORM

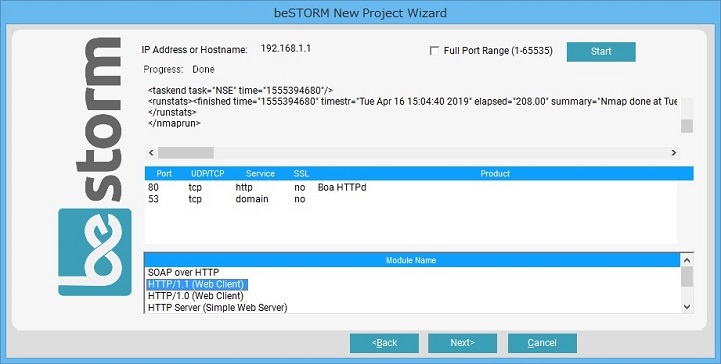

BeStorm to rozwiązanie do automatycznego testowania oprogramowania.

OPIS PRODUKTU

beSTORM® dokonuje kompleksowej analizy odsłaniając luki zarówno w zabezpieczeniach gotowego produktu, jak i podczas procesu jego rozwoju.

beSTORM przedstawia nowe podejście do audytu bezpieczeństwa.

Większość dziur w zabezpieczeniach występujących obecnie w produktach i aplikacjach może zostać wykryta automatycznie. Dzięki zastosowaniu zautomatyzowanego narzędzia do ataku, które próbuje praktycznie wszystkich różnych kombinacji ataków, z możliwością wykrywania pewnych anomalii aplikacji i wskazywania udanego ataku, luki w zabezpieczeniach można znaleźć prawie bez interwencji użytkownika.

beSTORM jest zarówno frameworkiem rozmytym, jak i fuzzerem protokolarnym. Dostarczany jest z wcześniej zdefiniowanym zestawem "modułów" protokołu, z których każdy zawiera pełny opis protokołu zgodnego z RFC.

beSTORM:

- próbuje stworzyć wszystkie (różne) kombinacje protokołów i wysyła je do celu, ponieważ każda inna kombinacja jest "rozmyta"

- pokrywa całkowicie całą przestrzeń protokołu

.jpg)

Istnieje możliwość, aby rozszerzyć moduł protokołu lub zbudować moduł testowy dla własnego protokołu, beSTORM jest dostarczany z modułem lub narzędziem do budowy modułów, które zawiera bardzo przydatne funkcje "auto- uczenia", które próbuje wydedukować format protokołu ze "sniffingu" sieci lub przez analizę przechwyconych pakietów. beSTORM używa różnych funkcji analizy statystycznej, aby spróbować "odgadnąć" jaki jest format pakietu.

Dodatkowo oprócz fuzzingu sieciowego posiada funkcję fuzzingu plików oraz biblioteki DLL/ActiveX.

Aby uzupełnić pakiet, beSTORM wyposażony jest w komponent "kontroler", który może być dołączony do testowanej aplikacji i monitorować ją pod kątem wycieków pamięci, przepełnień bufora itp. Pozwala to na zidentyfikowanie problemu i pomaga wychwycić "subtelne" luki, które nie powodują awarii aplikacji, ale prowadzą do przekroczenia pamięci, które w przeciwnym razie mogły by być niezauważone.

"Kontroler" komunikuje się z konsolą beSTORM za pomocą otwartego API, które umożliwia budowanie dedykowanych kontrolerów dla własnych platform.

Po wykryciu problemu beSTORM może wygenerować skrypt Perla, który odtwarza problem i może być wykorzystany przez zespół QA do dalszego badania problemu.

FUNKCJONALNOŚCI

Narzędzia do testów dynamicznych zazwyczaj wykonują określony zestaw przypadków testowych, być może tysiące lub w najlepszym wypadku dziesiątki tysięcy. beSTORM zazwyczaj wykonuje miliony i może dostarczyć miliardy kombinacji ataków, wypełniając całą możliwą sferę testową:

- testowanie protokołów, plików, sprzętu, DLL, API i innych

- certyfikację potężnej, solidnej odporności na ataki

- możliwość wskazania inżynierom konkretnych danych wejściowych, które spowodowały niepożądany efekt - często awarię aplikacji

- weryfikuje naprawę kodu jako kompletną - powtarzalne testy dokumentują sukces/porażkę

ZAPYTAJ O SZCZEGÓŁY

Rozwiązania IT

Przetestuj produkt

Chcesz poznać i przetestować nowoczesne rozwiązania z zakresu bezpieczeństwa sieci, systemów lub monitoringu i zarządzania?

W portfolio Bakotechu znajduje się szereg produktów polskich i zagranicznych producentów, które zapewnią Ci najlepszą ochronę przed wszelkiego typu cyberzagrożeniami.

Wypełnij formularz, a nasi specjaliści skontaktują się z Tobą i pomogą Ci dobrać najlepsze rozwiązanie na miarę potrzeb Twojej organizacji.

Kontakt

Bakotech Sp. z o.o.

Dane firmy

NIP 6762466740

REGON 122894922

KRS 0000467615

Kontakt

tel. +48 12 340 90 30