Strona korzysta z plików cookie w celu realizacji usług zgodnie z Polityką Cookies. Możesz określić warunki przechowywania lub dostępu mechanizmu cookie w Twojej przeglądarce.

ThreatDown Endpoint Protection

OPIS PRODUKTU

Rozwiązanie ThreatDown Endpoint Protection, wyróżniające się wielokrotnie nagradzaną ochroną, zapobiega przedostawaniu się zagrożeń do Twojego środowiska dzięki antywirusowi nowej generacji.

Obecnie nawet podstawowe kampanie złośliwego oprogramowania są zautomatyzowane - umożliwiając cyberprzestępcom dysponującym niewielkimi zasobami przeprowadzanie wyrafinowanych ataków na organizacje. Oznacza to, że nigdy wcześniej nie było większego zapotrzebowania na ujednolicone, kompleksowe podejście do ochrony punktów końcowych, które jest wystarczająco silne, aby udaremnić zaawansowane ataki, ale wystarczająco elastyczne, aby dostosować się do krajobrazu zagrożeń. ThreatDown Endpoint Protection to kompletne rozwiązanie do ochrony i usuwania złośliwego oprogramowania z proaktywnym blokowaniem zagrożeń i zintegrowaną kompleksową ochroną. Neutralizuje zagrożenia dla PC, serwerów i innych urządzeń w organizacji, nie zwiększając przy tym złożoności.

FUNKCJONALNOŚCI

Zapobieganie atakom typu zero-day: Stosuje analizę ładunku bez sygnatur i wykrywanie anomalii w celu proaktywnego identyfikowania i blokowania złośliwego oprogramowania, exploitów, podatności i infekcji z urządzeń peryferyjnych USB.

Blokowanie oparte na zachowaniu: Zapewnia identyfikację niemal w czasie rzeczywistym zachowań, które są niezaprzeczalnie wrogie i automatycznie blokuje zagrożenie, zapewniając proaktywną ochronę.

Wzmocnione urządzenia i aplikacje: blokuje exploity, zatrzymuje zdalne wykonywanie kodu i przerywa komunikację z wrogimi serwerami złośliwego oprogramowania, aby znacznie zmniejszyć powierzchnię ataku.

Kompleksowa ochrona stron internetowych: Proaktywnie uniemożliwia użytkownikom dostęp do złośliwych witryn, złośliwych reklam i podejrzanych adresów URL. Zatrzymuje również pobieranie potencjalnie niechcianych programów i potencjalnie niechcianych modyfikacji.

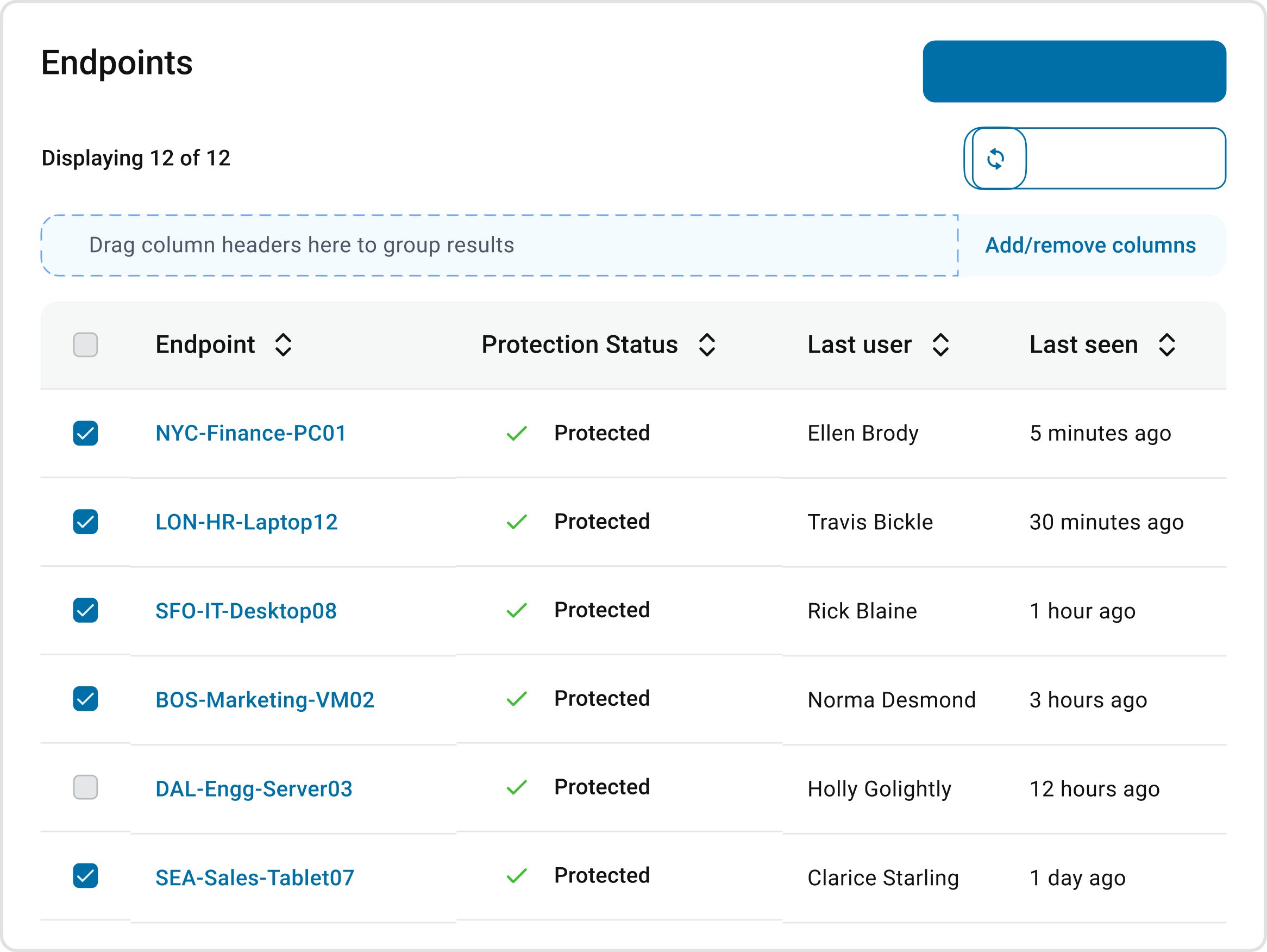

Pojedyncza, oparta na chmurze konsola zarządzania: Wyświetla zagrożenia, podejmuje działania i generuje solidne raporty, a wszystko to z poziomu prostego, łatwego w użyciu pulpitu nawigacyjnego.

Pojedynczy, lekki agent: Upraszcza bezpieczeństwo i jest możliwy do wdrożenia się w ciągu kilku minut. Jeden agent obsługuje wszystkie technologie bezpieczeństwa punktów końcowych ThreatDown.

Wykorzystanie uczenia maszynowego: Trenuje rozpoznawanie dobrego oprogramowania - prawidłowo podpisanego kodu od znanych dostawców. Rezultatem jest predykcyjny werdykt dotyczący złośliwego oprogramowania, który staje się coraz szybszy i coraz bardziej precyzyjny. Testuje również złośliwy kod i złe zachowanie na wszystkich

Najszybsza analiza zagrożeń na rynku: Zbiera informacje z milionów punktów końcowych chronionych przez firmy i konsumentów. Nawet zupełnie nowe, niezidentyfikowane złośliwe oprogramowanie jest zazwyczaj eliminowane, zanim zdąży wpłynąć na punkty końcowe.

Opatentowany mechanizm linkowania: śledzi każdą instalację, modyfikację i instancję procesu - w tym pliki wykonywalne w pamięci, które są pomijane przez inne pakiety antywirusowe - w celu odwzorowania pełnego obrazu zagrożenia, który umożliwia naprawę w celu zapobiegania ponownej infekcji.

Kluczowe wartości:

- Wykorzystuje pojedynczego, lekkiego agenta, który szybko namierza i blokuje złośliwy kod.

- Chroni urządzenia końcowe z Windows, Mac lub Linux

- Zarządzanie pełnym zestawem funkcji z jednej platformy chmurowej ThreatDown Nebula z intuicyjnym interfejsem

- Identyfikuje zagrożenia i poddaje kwarantannie urządzenia za pomocą zaledwie kilku kliknięć

- Zapewnia obszerną analizę zagrożeń wraz z oceną ich potencjalnego wpływu na środowisko IT

ThreatDown Endpoint Protection jest zawarte w pakiecie CORE oraz w każdym wyższym bundle'u.

W ramach pakietu Core zawarte są dodatkowo:

- Incident response

- Device control

- Application Block

- Vulnerability Assessment

- Browser Phishing Protection

ZAPYTAJ O SZCZEGÓŁY

Rozwiązania IT

Przetestuj produkt

Chcesz poznać i przetestować nowoczesne rozwiązania z zakresu bezpieczeństwa sieci, systemów lub monitoringu i zarządzania?

W portfolio Bakotechu znajduje się szereg produktów polskich i zagranicznych producentów, które zapewnią Ci najlepszą ochronę przed wszelkiego typu cyberzagrożeniami.

Wypełnij formularz, a nasi specjaliści skontaktują się z Tobą i pomogą Ci dobrać najlepsze rozwiązanie na miarę potrzeb Twojej organizacji.

Kontakt

Bakotech Sp. z o.o.

Dane firmy

NIP 6762466740

REGON 122894922

KRS 0000467615

Kontakt

tel. +48 12 340 90 30